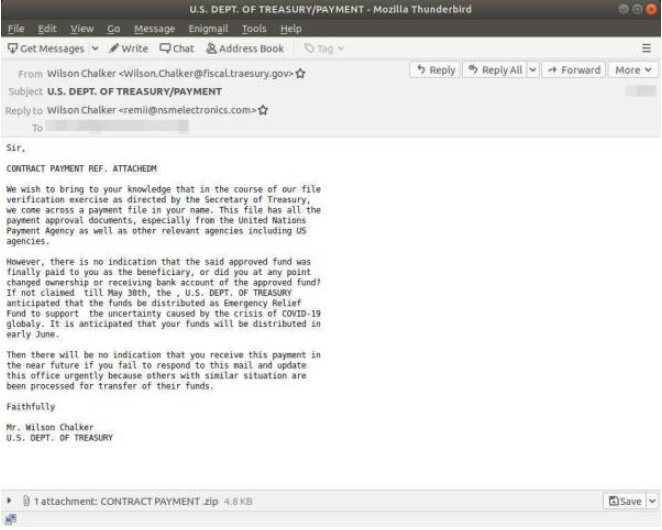

一種新的基于Node.js的遠(yuǎn)程訪問木馬惡意軟件正在通過偽裝成美國財(cái)政部的電子郵件進(jìn)行傳播。

安全機(jī)構(gòu)Abuse.ch發(fā)現(xiàn)了這個(gè)新的垃圾郵件活動(dòng),該活動(dòng)聲稱由于銀行信息不正確,政府應(yīng)付的款項(xiàng)未支付成功。

然后,電子郵件會(huì)提示用戶檢查文檔是否有誤,如果沒有回復(fù),這筆錢將被政府用于冠狀病毒疫情救災(zāi)。

沒有跡象表明上述批準(zhǔn)的資金最終受益人的身份是您,或者您是否已經(jīng)修改了收款銀行賬戶信息?如果在5月30日之前仍未領(lǐng)取,美國財(cái)政部希望這些資金將作為緊急救濟(jì)基金分發(fā),以支持COVID-19全球危機(jī)造成的困難。預(yù)計(jì)您的資金將在6月初被分配。

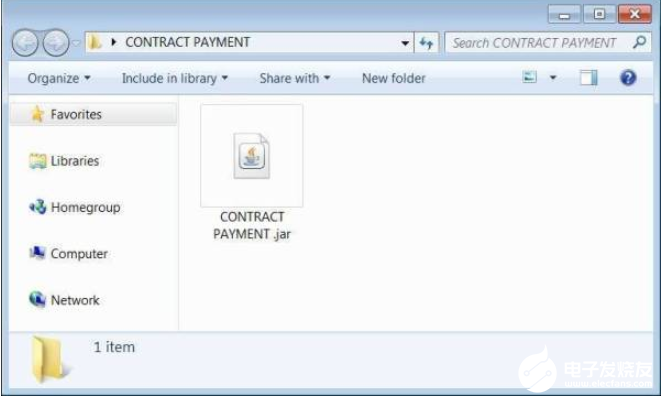

該電子郵件的附件是名為“ CONTRACT PAYMENT.zip”的文檔,其中包含名為“ CONTRACT PAYMENT.jar”的文件。

該惡意軟件是一種新的名為QNodeService的Node.js惡意軟件,該惡意軟件由MalwareHunterTeam發(fā)現(xiàn),隨后由TrendMicro分析。

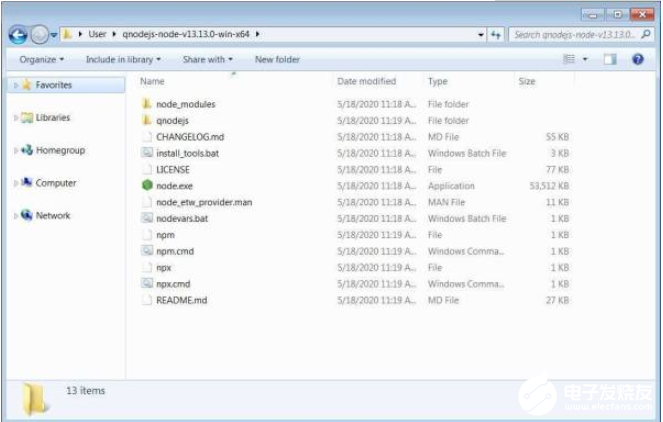

執(zhí)行后,此JAR文件將下載Node.js和一個(gè)名為Wizard.js的腳本,并將程序包存儲(chǔ)在名為%UserProfile \ qnodejs-node-v13.13.0-win-x64的文件夾中,如下所示。

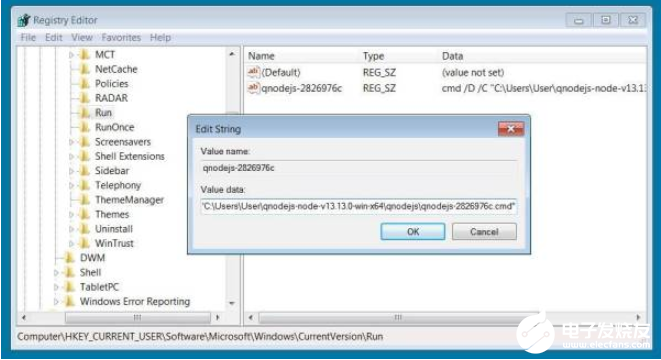

為了使受害者每次登錄Windows時(shí)都運(yùn)行惡意軟件,因此將創(chuàng)建一個(gè)Windows注冊表運(yùn)行值。

根據(jù)TrendMicro的報(bào)告,一旦安裝了QNodeService,它將完全控制計(jì)算機(jī),并進(jìn)一步危害計(jì)算機(jī)以竊取數(shù)據(jù)。

通過QNodeService惡意軟件中內(nèi)置的以下功能,可以做出進(jìn)一步的侵害:

自我更新;

獲取計(jì)算機(jī)信息,如IP地址、計(jì)算機(jī)名、位置、用戶名和操作系統(tǒng)版本;

執(zhí)行命令,下載更多的有效載荷;

刪除和寫入文件;

從各種應(yīng)用程序(例如Chrome和Firefox)中竊取密碼。

如果您已成為該惡意軟件的受害者,則應(yīng)立即假設(shè)您的數(shù)據(jù)和密碼已遭到泄露。

惡意軟件也可能被用來訪問網(wǎng)絡(luò)上的其他設(shè)備。

因此,您應(yīng)該立即更改在瀏覽器或其他應(yīng)用程序中保存的所有密碼。然后,對網(wǎng)絡(luò)、系統(tǒng)以及其余部分進(jìn)行檢查,以確認(rèn)沒有其他設(shè)備受到威脅。

-

病毒

+關(guān)注

關(guān)注

0文章

100瀏覽量

23737 -

木馬

+關(guān)注

關(guān)注

0文章

47瀏覽量

13371 -

電子郵箱

+關(guān)注

關(guān)注

0文章

5瀏覽量

7923

發(fā)布評(píng)論請先 登錄

相關(guān)推薦

ONLYOFFICE工作區(qū):Web捆綁包助力高效團(tuán)隊(duì)管理和協(xié)作

萬里紅電子郵件內(nèi)容保密檢查系統(tǒng)的優(yōu)勢

數(shù)據(jù)采集網(wǎng)關(guān)出現(xiàn)斷網(wǎng)可能是什么原因?如何排查?

使用API連接SMTP服務(wù)器的方法

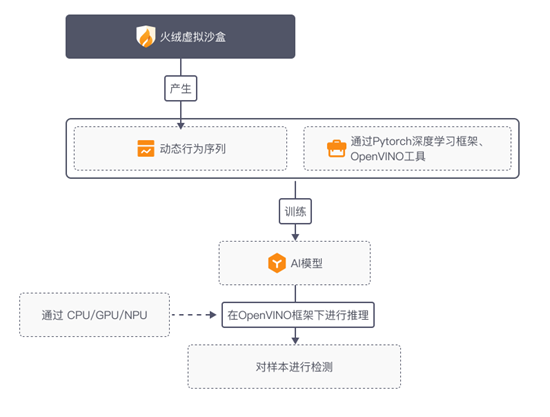

火絨安全利用英特爾OpenVINO工具套件增強(qiáng)病毒檢測能力

小心郵箱里的電子郵件,它有可能是木馬病毒!

小心郵箱里的電子郵件,它有可能是木馬病毒!

評(píng)論