SolarWinds黑客利用了云網絡安全漏洞,劫持了遠程軟件更新過程。

去年 12 月,當 FireEye 報告了大規模的SolarWinds 數據泄露事件時,如果沒有云連接已經到位,這些泄露事件就不會發生,這一點并不明顯。

SolarWinds 黑客利用云網絡安全漏洞,劫持遠程軟件更新過程。他們還暴露了云技術和部署中的根本缺陷。

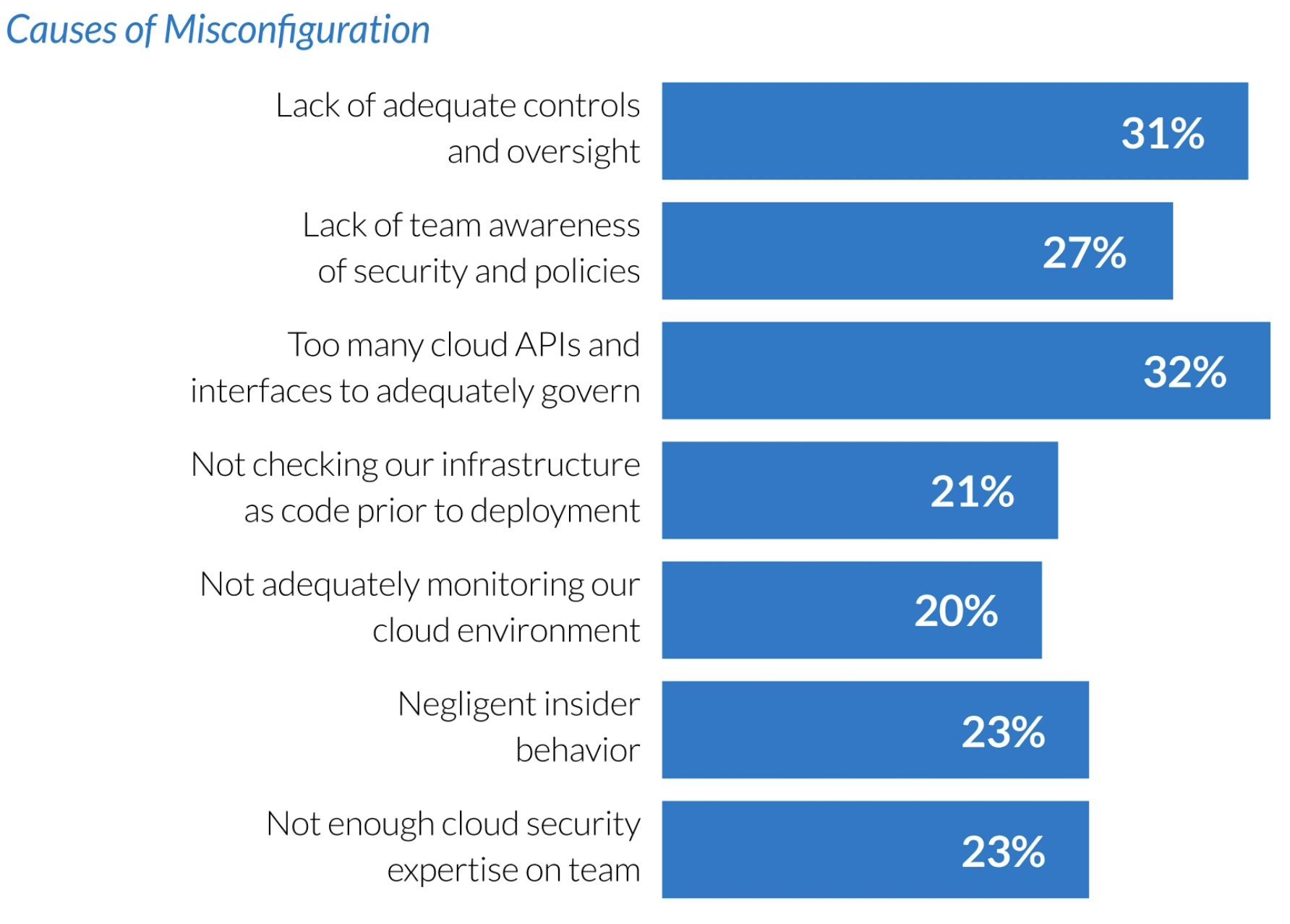

根據 Fugue 和 Sonatype 于 5 月發布的“ 2021 年云安全狀況”調查,大約三分之一的公司在過去一年中經歷了嚴重的云安全或數據泄露或數據泄露。研究發現,云配置錯誤仍然是導致云泄露的主要原因。在接受調查的 300 名云專業人士中,83% 的人表示他們的組織面臨由錯誤配置導致的重大數據泄露風險。

大部分風險源于“龐大而復雜”的企業云基礎設施環境及其動態特性,包括需要治理的多個 API 和接口。配置錯誤的其他主要原因是缺乏足夠的控制和監督,以及對安全和政策的忽視。

點擊查看完整大小的圖片

資料來源:賦格和 Sonatype。

在云共享責任模型下,錯誤配置通常歸咎于云客戶,而不是供應商。Aqua Security 的一項研究檢查了數百名客戶一年的云配置數據,發現 90% 的客戶由于云配置錯誤而容易受到安全漏洞的影響。不到 1% 的企業修復了所有錯誤配置問題,而大型企業平均需要 88 天來修復已知問題,從而延長了攻擊者可以利用它們的時間。

沖向云端

Verizon 最新的數據泄露年度報告發現,現在大多數網絡安全事件都涉及云基礎設施,更多的網絡安全事件涉及外部而不是內部云資產。根據Thales的研究,一種可能的解釋是,一半的企業將 40% 以上的數據存儲在外部云環境中,但很少有人對敏感數據進行加密。

Vectra AI 8 月對亞馬遜網絡服務 (AWS) 用戶進行的一項調查發現,去年 100% 的人在其公共云環境中至少遭受過一次安全事件。大多數企業現在都在多云環境中運營,但這些不同的供應商帶來了更大的安全挑戰,98% 的受訪者在7 月份的 Tripwire 報告中表示。

大多數人表示,責任共擔模式通常不清楚誰做什么。大多數人還希望云提供商增加他們的安全工作。

一些云安全問題源于特定云平臺或其他軟件中的漏洞。

維基百科的一篇文章——別笑!— 在 SolarWinds 黑客攻擊中,微軟希望你忘記其軟件中的漏洞:Zerologon,“Microsoft 身份驗證協議 NetLogon 中的一個漏洞,允許攻擊者訪問他們破壞的每個 Microsoft 網絡中的所有有效用戶名和密碼。這使他們能夠訪問承擔網絡合法用戶權限所需的其他憑據,這反過來又使他們能夠破壞 Microsoft Office 365 電子郵件帳戶。

“此外,微軟 Outlook Web App 中的一個缺陷可能使攻擊者能夠繞過多重身份驗證。”

文章還指出,攻擊者使用偽造的身份令牌來欺騙微軟的身份驗證系統。

8 月,FireEye 的 Mandiant 安全研究人員在 Kalay 云平臺的核心組件中發現了一個嚴重漏洞。Kalay 為數百萬個物聯網設備提供服務,該漏洞使所有設備都面臨潛在的遠程攻擊。

“由于許多受影響的設備都是視頻監控產品——包括 IP 攝像機、嬰兒監視器和數字錄像機——利用該漏洞可能允許攻擊者攔截實時音頻和視頻數據,”FireEye 在博客文章中說。

正如我們報道的那樣,Wiz 的研究人員最近在 Microsoft Azure 云平臺的中央數據庫 ChaosDB 中發現了一個漏洞。這個易于利用的漏洞讓攻擊者可以“完全、不受限制地訪問”數千個使用 Cosmos DB 的組織的帳戶和數據庫。黑客還可以刪除、下載或操作數據,以及提供對 Cosmos DB 底層架構的讀/寫訪問權限。

Wiz 稱其為“你能想象到的最嚴重的云漏洞”。

我的天啊!

Accurics 的開發者倡導者 Jon Jarboe 告訴EE Times,Cosmos DB “提醒我們,保護自己還有很多工作要做” 。“并不總是很清楚云提供商對我們的數據做了什么以及他們是如何做的,以及云用戶在做什么,這使得保護起來很困難。”

喬恩·賈博

Jarboe 補充道:“我們知道云提供商正在保護靜態數據,但傳輸中和使用中的數據呢?Cosmos DB 缺陷將我們的主鍵暴露給不應該擁有該訪問權限的其他人。甚至沒有讓用戶意識到這是可能的好方法。有更多的云提供商和組織可以做更多的事情來闡明更大的安全圖景。”

就在我完成 ChaosDB 文章時,Palo Alto Networks 披露了另一個同樣危險的 Azure 漏洞。“Azurescape”讓攻擊者可以控制任何用戶的整個 Kubernetes 容器服務基礎設施。幾天后,Wiz 的 CosmosDB 研究人員在 Azure 中發現了更多關鍵、易于利用的遠程代碼執行漏洞,這次是在 OMI 軟件代理中。“OMIGOD”影響“無數”Azure 客戶。

盡管云提供商“正在努力做正確的事情,但他們必須保護自己的品牌,”Jarboe 說。“因此,在解釋他們在做什么與不公開他們的商業機密之間總是存在緊張關系。組織盡其所能保護事物,最終不得不監控暗網以尋找數據泄露的跡象。

“也許這是我們在短期內解決這個問題的唯一方法,”他總結道。

審核編輯 黃昊宇

-

網絡安全

+關注

關注

10文章

3193瀏覽量

60212 -

云技術

+關注

關注

1文章

189瀏覽量

18869 -

安全漏洞

+關注

關注

0文章

151瀏覽量

16748

發布評論請先 登錄

相關推薦

HPC云計算的技術架構

硅的晶體缺陷測量方法

A/B型缺陷和D/V類缺陷介紹

暴露IP地址會影響網絡隱私安全嗎?

MATLAB Shorts Mini Hack大賽來襲

射頻技術rfid干擾缺陷有哪些

基于AI深度學習的缺陷檢測系統

云計算安全技術與信息安全技術之間的關系

外觀缺陷檢測原理

請問STM32硬件I2C存在什么缺陷?

洞察缺陷:精準檢測的關鍵

基于深度學習的芯片缺陷檢測梳理分析

olarWinds hack 暴露了云技術的缺陷

olarWinds hack 暴露了云技術的缺陷

評論