物聯網系統攻擊正在成為頭條新聞,并繼續展示網絡,邊緣節點和網關的安全漏洞。最近的Mirai僵尸網絡通過登錄運行未更改默認密碼的telnet服務器的設備,感染了超過250萬個物聯網節點。1Mirai后來能夠對破壞世界大部分地區互聯網訪問的服務器調用拒絕服務。Reaper僵尸網絡通過利用軟件漏洞并感染它們來攻擊超過一百萬臺物聯網設備。一個連接互聯網的魚缸提供了進入賭場網絡的入口點,導致10 GB的數據被盜。智能電視已被利用并用于間諜和監視。

嵌入式傳感器系統剛剛開始連接并暴露在互聯網上。作為工業物聯網(IIoT)的一部分,這些傳感器缺乏Web服務器在這種惡劣環境中所經歷的過去二十年的發展。因此,該行業正在目睹1990年代和更早在這些系統中常見的許多攻擊。IIoT系統的生命周期通常比傳統計算中的生命周期長得多。某些設備在部署后可能會繼續運行數十年,并且維護計劃未知。

雖然服務器和PC足夠復雜,可以進行安全配置,但IIoT節點通常功耗和處理能力較低。這為有意的安全措施留下了很少的功率預算。安全性在很大程度上是一種權衡,因為涉及開發成本。雖然IIoT的成本可能高于消費者物聯網,但它仍然將面臨可擴展性成本方面的挑戰。如果忽視安全性,則在部署產品后將產生隱藏的影響,這些成本最終將需要得到解決。

傳感器和執行器允許IIoT設備與物理世界進行交互。網絡攻擊主要限于數據丟失,盡管IIoT黑客攻擊允許比過去更容易進入物理世界。攻擊現在有可能造成身體傷害。這在IIoT中更為重要,因為失敗可能會關閉或破壞價值數百萬美元的工業流程,或導致危及生命的情況。

互聯互通的世界

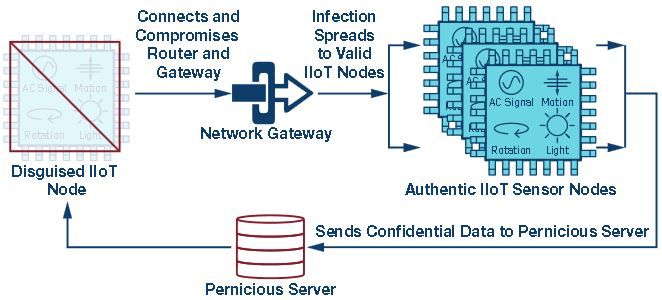

IIoT設備通常連接到某些網絡,并且通常連接到互聯網。這種連接是使他們最容易受到攻擊的原因。與流行病學領域類似,感染是通過接觸其他機器傳播的。攻擊媒介存在于系統與外部世界交互的地方。攻擊者能夠嚴格地與系統進行交互,因為他們的連接訪問。要問的第一個系統設計安全問題是:“設備真的需要連接到網絡嗎?將其連接到網絡會大大增加安全風險。

保護系統的最佳方法是防止它連接到網絡或將其限制在封閉的網絡。許多IIoT設備連接到網絡僅僅是因為它們可能沒有太多理由。將設備連接到網絡的好處是否超過了與之相關的安全風險?此外,與面向互聯網的系統交互的任何其他遺留系統也可能面臨風險。

在許多情況下,其他安全網絡和安全節點還必須與傳統的現有網絡進行互操作,而傳統現有網絡本身的安全性可能遠遠低于傳統網絡。這帶來了一個新問題,因為最弱的安全風險可能不受IIoT系統的影響。在這種情況下,IIoT系統還需要保護自己免受網絡內部的影響。

節點的安全注意事項:2

機密性 — 防止數據泄露給未經授權的人員,例如欺騙性攻擊

身份驗證 - 使用數字證書驗證兩臺計算機之間的身份

安全引導 — ROM 引導加載程序存儲可驗證第二階段引導加載程序的真實性

安全固件更新 - 僅允許制造商授權代碼

授權 — 只有真實的節點才能獲得網絡訪問權限

完整性 — 防止數據被更改

記帳 — 正確記帳數據、節點計數和時間戳有助于防止對 IIoT 網絡的意外訪問

安全通信 — 可駐留在低功耗節點上的加密協議

可用性 — 確保用戶在需要時能夠進行訪問

不可否認性 — 確保不會拒絕真實的通信請求

可靠性 — 即使在惡劣的電氣環境中,訪問也需要可靠

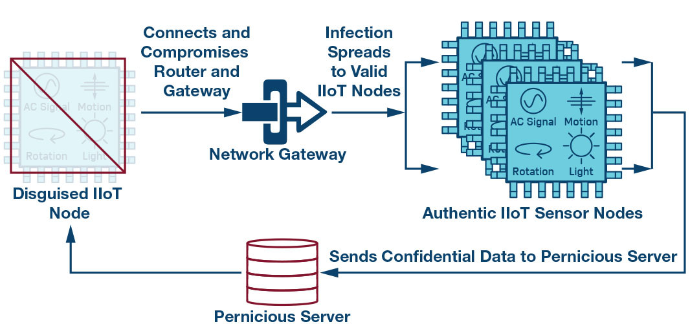

[圖1|欺騙偽裝成網關的已知節點。

隔離

將系統彼此隔離可以減少攻擊面并限制惡意軟件的傳播。將不需要網絡連接的系統與暴露于網絡的系統隔離開來。對于高風險系統,考慮設置一個單獨的氣隙或嚴格監控的網絡,該網絡與其他網絡分開。理想情況下,關鍵系統應與外部世界完全隔離。3

聯網汽車的信息娛樂系統可能會使車輛暴露于許多以前從未見過的新攻擊媒介。主機控制單元(ECU)與信息娛樂系統無關,也不應通過信息娛樂系統與之交互。雖然車輛中通常有兩個獨立的CAN總線將最關鍵的系統與其他系統分開,但它們仍然以某種方式連接在一起。仍然有可能妥協一方并控制另一方。如果這些網絡之間完全隔離,那么妥協的風險將從潛在的生命威脅降低到遠不那么嚴重的事情。

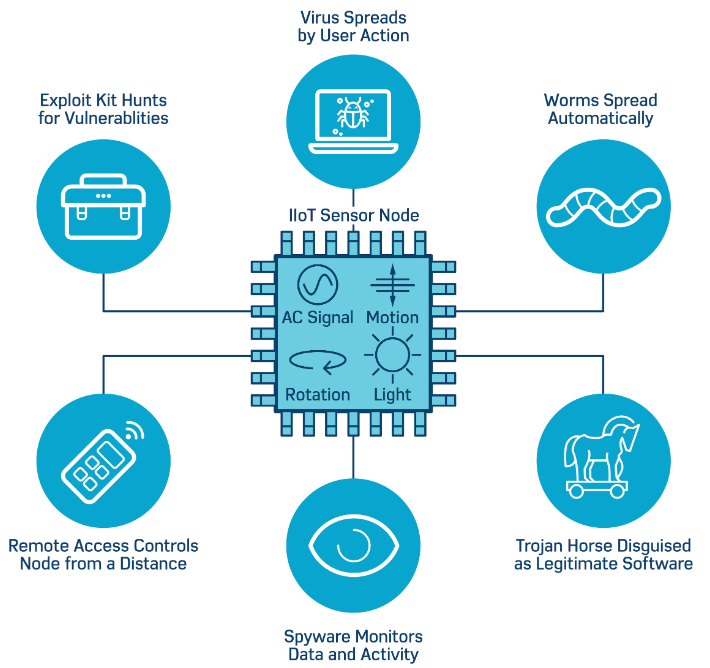

[圖2 |可能感染IIoT系統的各種類型的惡意軟件。

移動到邊緣

許多IIoT系統連接到云服務器,該服務器收集和處理設備發送給它的信息,并管理設備。隨著設備數量擴展到大量設備,云可能難以跟上所有這些設備的速度。許多系統正在將處理轉移到IIoT設備上的邊緣,以減少到云的流量。

我們經常將數據視為一種資產。數據被挖掘和出售,以發現大型數據集中的隱藏模式。但是,收集的大量數據通常不是很有用,盡管它可能對攻擊者有用。敏感數據為攻擊者創造了一個目標,并造成了責任。收集的數據應過濾為僅需要的數據,其余數據應盡快刪除。這不僅提高了安全性,而且提高了所收集數據的實用性。識別潛在的敏感信息并消除或限制其收集非常重要。

在邊緣處理數據可以減少發送和暴露給云的數據量。發送的位置數據越多,就越難對其進行保密。每個新節點都是另一個潛在的危害,數據可能會泄露。攻擊面可以呈指數級增長。

將敏感數據保留在邊緣可以限制攻擊面,特別是機密數據。如果它被限制在一個邊緣節點上,則被盜的可能性較小。在圖像處理后僅通過二進制信號檢測并報告車輛存在的停車占用傳感器不會流式傳輸視頻。它消除了圖像中包含的大量不必要的數據。這減輕了接收服務器的負擔,因此不會惡意地將其重新用于監視。

與消費者物聯網系統類似,工業物聯網系統也具有必須維護的專有和機密信息:

專有算法

嵌入式固件

客戶信息

財務信息

資產位置

設備使用模式

競爭情報

訪問更大的網絡

穿過迷霧

一些IIoT設備仍然缺乏基于邊緣的功率和性能。另一種正在出現的拓撲結構,即霧模型,是云和邊緣系統之間的混合體。在霧模型中,邊緣節點首先連接到接收數據的網關,并在將數據發送到云之前執行一些處理。許多 IIoT 設備可能有一個網關。網關不需要使用電池供電,可以在處理能力方面提供更高的預算,并且成本高于受限制的IIoT設備。

從可擴展性問題中,迷霧已經升起,但也可能在安全性方面發揮作用。網關設備可以幫助保護易受攻擊的邊緣節點,這些節點可能過于受限制而無法自行提供安全性,但最好提供某種級別的保護,而不是不提供保護。網關可用于幫助管理其下的所有節點,而不是直接管理每個單獨的節點。霧模型還可以允許在IIoT中進行事件響應,同時避免服務中斷。例如,安全性可以通過與網關交互而不是關閉任務關鍵型生產線來響應。

預配和部署

IIoT面臨的最大挑戰之一是大量設備的部署和管理。眾所周知,廣泛的IIoT系統難以設置和配置。由于IIoT的生命周期很長,系統可以由一個團隊部署,并在幾年后當另一個團隊支持它時仍然可以運行。

默認情況下,IIoT系統通常不安全,身份驗證機制較弱。正如Mirai僵尸網絡所看到的那樣,大多數用戶從未登錄IIoT設備進行配置。他們甚至可能不知道它們應該被配置。大多數IIoT用戶認為事情只是開箱即用。默認情況下,必須確保系統安全。應設置系統期望,即用戶不得配置默認設備以外的設備。弱默認密碼是一個常見的錯誤。

審核編輯:郭婷

-

傳感器

+關注

關注

2553文章

51390瀏覽量

756572 -

物聯網

+關注

關注

2913文章

44923瀏覽量

377006

發布評論請先 登錄

相關推薦

工業物聯網的邊緣節點安全性

工業物聯網的邊緣節點安全性

評論