功能安全是安全的一部分,它涉及基于電氣/電子的系統在被要求時將執行其安全相關任務的信心。

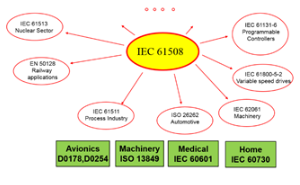

主要的非行業特定功能安全標準是IEC 61508。IEC 61508是一項基本安全標準。這是一個不針對特定部門的標準,可以針對其他部門進行調整。IEC 61508 的第一個發布版本于 1998 年發布,修訂版 2010 年發布,修訂版 2021 將于 11 年左右發布。在幾代人之間大約 <> 年的時間,我想安全會落后于技術并不奇怪,也許這就是安全應該的方式。在這種情況下,一旦該技術在不太保守的功能中得到驗證,就可以將其移植到安全應用中,在那里它可以提高實現的安全水平或促進新的應用。

從IEC 61508衍生出許多行業特定標準,包括下面顯示的一些標準,但還有一些綠色顯示的標準,雖然不是從IEC 61508衍生出來的,但堅持相同的原則。

根據IEC 61508的安全基礎是安全功能。安全功能是由系統實現的功能,旨在使系統進入安全狀態以防止特定危險事件。安全功能的示例包括

如果有人靠得太近,請停止機器人

如果油箱有溢出的危險,請停止加油

在發生碰撞時展開安全氣囊

如果油箱中的壓力過高,請對油箱進行排氣

安全功能具有以下特性

安全狀態

達到安全狀態的最長時間

安全完整性等級 (SIL)

安全標準一般有3個關鍵規范,以滿足安全完整性等級要求。在所有情況下,不僅必須實現安全,而且還必須能夠為已經取得的成就提供安全理由。通常需要對任何索賠進行獨立評估。這可能包括來自TUV或Exida等機構的評估。

第一個要求是可靠。雖然可靠性不足以實現安全性,并且有可能用不可靠的組件構建安全系統,但擁有良好的可靠性是一個很好的開始。如果組件意外、過早或過于頻繁地發生故障,則安全系統完成其安全相關任務的機會很小。

符合IEC 61508的功能安全有四個SIL(安全完整性等級),當您從一個級別升級到下一個級別時,安全性將大致提高一個數量級。對于每個,每小時都有最大允許故障概率達到危險狀態,如下所示。

SIL 1 < 1e-5/h

SIL 2 < 1e-6/h

SIL 3 < 1e-7/h

SIL 4 < 1e-8/h

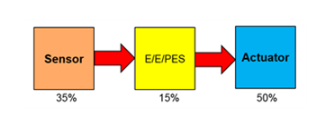

大多數安全功能是使用三個基本子系統實現的,最大允許故障率的共同預算如下所示。

無花果。2. 典型安全系統的誤差預算分配,特別是在過程工業中發現的

組合的傳感器、邏輯和執行器必須能夠在傷害發生之前將系統帶到安全狀態。

第二個要求來自這樣一個事實,即無論組件多么可靠,仍然存在一定程度的故障。希望很低,但也許還不夠低。因此,IEC 61508以冗余和最低診斷覆蓋率的形式提出了硬件容錯要求。該標準甚至允許在兩者之間進行權衡,以便SIL 3安全系統可以實施兩個通道,每個通道具有90%SFF(安全故障分數 - 診斷覆蓋率的衡量標準)或單個通道具有99%診斷覆蓋率。

第三個關鍵要求與設計錯誤有關。設計錯誤在功能安全標準中被稱為系統錯誤。它們與隨機硬件錯誤的不同之處在于,如果出現某種情況,系統錯誤將導致 100% 概率的故障。系統誤差只能通過設計變更來修復。所有軟件故障都是系統故障。為了防止和捕獲此類錯誤,IEC 61508提倡一系列技術,包括設計審查,編碼標準的使用,考慮環境條件,如溫度和EMC以及最低能力水平。

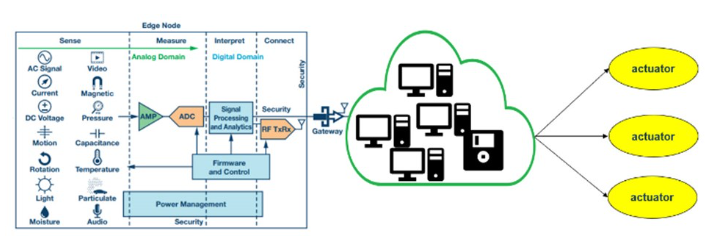

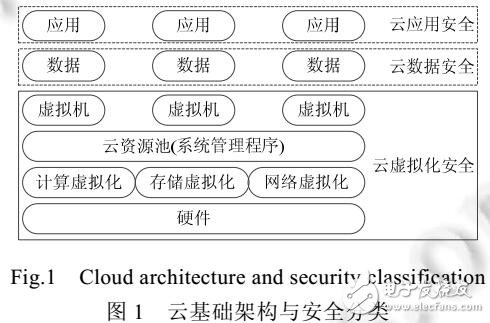

云計算的基礎是在網絡上提供大量可配置的計算機,這些計算機可以在短時間內提供給用戶和應用程序。本文假設這組計算機可以通過互聯網獲得,但這些計算機也可能在本地私有云中可用,有時銀行可能沒有那么大。假設云由高速網絡支持。基于云的系統允許匯總和挖掘數據以查找隱藏信息。這些以前不可用的數據可以提供與生產力、磨損甚至網絡安全相關事件相關的見解。一些處理可能仍然在邊緣(在傳感器處)完成,以減少要導出到云的數據量,但這不在這里討論。

圖 3 - 基于云的安全系統概念

基于云的處理的優勢包括:

云中的數據融合

云中可用的處理能力

云中的可擴展性

云中可用的更良性操作環境

電力的可用性不同于必須使用電池或能量收集

最后一個與功能安全的三個關鍵要求之一具有直接的功能安全相關性。

如前所述,大多數安全系統包括一個用于測量某物的傳感器、一個用于對感測值做出決定的邏輯塊和一個將系統置于安全狀態的執行器。云中最有可能的安全情況是,傳感器和執行器仍作為邊緣節點,邏輯塊位于云中,在那里可以獲得更多的處理能力、存儲和組合來自邊緣節點的數據的能力。這與當今的安全系統形成鮮明對比,在當今安全系統中,簡單性為王,本地安全系統占主導地位。

為了舉一個具體的例子,讓我們想象一個符合ISO 10218系列的機器人應用。假設 3D TOF 傳感器安裝在機器人上或附近。它不是對數據做出本地決策,而是傳輸到云端,強大的處理器分析圖像以確定受保護空間中是否有任何物體。然后,處理器對這些物體進行分類,以查看它們是人類還是支撐柱,以及它們是否朝哪個方向行進,然后在必要時向機器人發送停止命令。也許使用云,來自工廠周圍其他機器人上的多個傳感器的數據可以以某種方式聚合,以實現更高級的安全決策;包括知道地板上只有三個操作員,他們都在其他地方被計算在內。它甚至可以知道哪些操作員接受過機器人安全方面的專門培訓,因此比其他操作員的風險要小一些,但根據數據隱私法,這可能會很麻煩。從理論上講,它甚至可以了解各個操作員的特征,從而進一步縮短安全距離,而不是使用ISO 13855的距離。

云端基于機器人的安全性有點牽強,但其他領域,如過程控制、輸配電、鐵路行業和交通信號燈,這些領域已經在很大程度上是分布式系統。然而,許多看起來不分散的在未來會成為分布式的,例如汽車和醫療。隨著技術發展的步伐,包括5G的出現,很難想象其中任何一個何時可能需要云中的安全。但如今,技術的步伐似乎比預期的要快。

其中一些系統可能包括最大 100 MS 的最大處理時間,更短的時間更有利,因為您可以允許人類靠近并且仍然有信心在接觸之前停止機器人。機器人應用程序的過程安全時間比用于檢查過程工業中油箱過度填充的東西要短得多,但更艱難的情況在這里可用于暴露問題。

最后,我們來看看標準中目前有哪些指導。雖然在當前的安全標準中沒有特定于新技術(如云)的內容,但一些可用信息可以解釋為適合手頭的問題。本節介紹一些相關的指南。

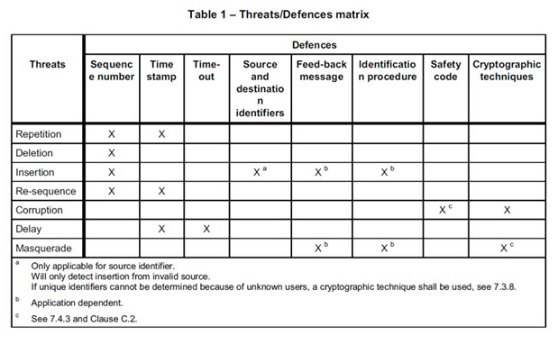

從網絡指導開始。IEC 61508提倡采用黑通道方法保護網絡,并參考IEC 61784-3和IEC 62280系列。在黑色通道方法中,網絡中使用標準組件,包括所有網橋和網關,并且使用兩端的SCL(安全通信層)確保安全。

圖 4 - 來自 IEC 62425 的威脅和防御

SCL 需要針對每個威脅實施至少一種指示的防御措施。IEC 62425繼續指出各種類別的傳輸系統,并根據類別在防御方面付出的努力。任何涉及云的事情都意味著一個3類傳輸系統,因為它是在公共場合發布的,因此所有措施都需要積極實施。

黑色通道和云之間的區別在于,在正常的黑色通道中,您試圖證明離開傳輸節點的數據以正確的順序及時到達接收節點。使用云模型,您擁有網絡,您擁有標準的安全組件,但云的全部意義在于它應該以某種方式修改數據。這就是黑色通道類比被打破的地方。但是,如果您將上行鏈路和下行鏈路視為單獨的管道,您仍然可以應用黑色通道方法。

接下來,讓我們看看有哪些網絡安全指南可用。如果你不安全,那么你就不可能安全。IEC 61508功能安全標準參考IEC 62443,用于所有網絡安全問題。該標準依賴于基于區域和管道模型的網絡分段,并且在之前的博客中已經介紹過,所以我不會在這里詳述它,只是說與遠程云服務器通信的系統可能需要達到SL(安全級別)3。

關于硬件可靠性要求,每個 SIL 都帶有最大 PFH(或 PFD)。對于SIL 3,允許的最大PFH為1e-7 / h。典型的誤差預算是傳感器的35%,邏輯的15%,執行器的50%。在這種情況下,云是邏輯。從這15%的預算到邏輯,1%分配給傳感器與云以及云和執行器之間的網絡。這 1% 表示 SIL 1 的故障率為 9e-3/h。通常,每小時的實際網絡危險故障率是 BER(誤碼率)、每個數據包的位數、每小時的數據包數和用于檢測消息中的錯誤的 CRC 的漢明距離的函數。我相信以前的博客已經涵蓋了這個主題。

邏輯的 15% 相當于 SIL 15 安全功能每小時 15 FIT (9e-3/h) 的最大危險故障率。假設云公司使用非常可靠的服務器,并且可以訪問良好的故障率信息。因此,應該可以計算服務器的故障率λ,并使用普遍接受的保守假設,即故障將是50%安全的50%危險來推斷λS和 λD分別。此后,可以使用在線診斷,甚至傳感器或執行器塊中的看門狗定時器來得出較低的危險未檢測到故障率λ的從 LD基于診斷覆蓋范圍 DC。如果每小時危險故障率的計算概率仍然太高,則使用 1oo2 或 2oo3 架構可能會暗示某種冗余。我注意到特斯拉的獵鷹系列火箭使用冗余配置的標準服務器來實現高水平的可靠性,如果單個服務器的可靠性不足,可以使用類似的方法。

實現 SIL 需要一定程度的可靠性和容錯能力,但還需要采取措施防止系統(設計)錯誤。系統錯誤會影響硬件和軟件。防止系統錯誤的一個很好的保護措施是通過使用分集,可以使用兩個不同的SIL 2系統來聲稱SIL 3級別的系統能力。對于云中的邏輯,主要關注點是軟件,文獻和標準中描述了許多技術來實現高完整性軟件以及高完整性軟件獨立于在同一CPU上運行的低完整性軟件。雖然有論文表明Linux和Windows操作系統是安全認證的,但最好運行軟件裸機并實施安全認證的虛擬機管理程序或RTOS以獲得所需的獨立性。從理論上講,甚至可以在云中使用FPGA,現在一些云提供商提供了這種功能。在這種情況下,IEC 61508-2:2010 附錄 F 表 F.1 和表 F.2 將分別與 FPGA 供應商和為 FPGA 編寫應用程序 HDL 的人員相關。其他解決方案可能包括在云中運行高性能軟件,并在邊緣運行更簡單的健全性檢查器,以檢查云軟件的結論是否達到安全極限。嚴格來說,這不是云中的安全,因為安全的主要保證是本地更簡單的安全系統。

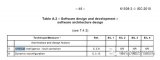

在云中運行軟件的一個很好的理由可能是訪問AI/機器學習。經常讓人們感到驚訝的是,IEC 61508 中對在安全功能中使用人工智能有限制。此外,改變這種狀況的意愿似乎微乎其微。該限制可在IEC 61508-3:2010表A.2中找到。限制的理由不僅是缺乏對該主題的知識,而且是人工智能的非確定性。很難解釋為什么基于人工智能的系統采取了特定的行動方案,并且幾乎沒有信心相信它會在相同的輸入下再次做出相同的反應。兩者都是安全工程師的詛咒。在汽車領域,許多公司將人工智能視為實現自動駕駛的手段,但隨著人工智能的使用和代碼庫的龐大規模,證明它是安全的似乎依賴于測試,而不是使用基于功能安全標準的嚴格開發過程。人們經常承認,使用測試來證明軟件是正確的是不可能的,現在的論文似乎顯示了以90%的置信度證明基于人工智能的安全系統至少與人類駕駛員一樣安全所需的測試量。我相信這個數字是800億英里的真實駕駛。

正如我在引言中所說,很少有關于使用云等新技術來實施安全系統的內容。然而,考慮到可能的好處,這一立場最終必須改變。也許IIoT,物聯網,智能工廠,智能城市,智能電力網絡領域發展如此之快,并且是目標豐富的環境,以至于沒有時間考慮安全性,而是將其留給傳統手段來實現。鑒于安全標準平均每10年才會發生變化,因此標準中的指導總是落后于曲線。例如,在自動駕駛中就是這種情況,大多數大公司似乎都試圖在沒有ISO 26262的情況下進行。他們能否成功地說服公眾和監管機構相信他們的安全還有待觀察。對于工業應用,仍然可以通過解釋新領域的標準來應用IEC 61508。由于IEC 61508是一項基本安全標準,因此它旨在以這種方式工作,并聲明合規性,您只需遵守適用的要求。與規定性標準相比,基于目標的目標在如何實現安全方面提供了更大的靈活性。

審核編輯:郭婷

-

傳感器

+關注

關注

2553文章

51395瀏覽量

756598 -

機器人

+關注

關注

211文章

28642瀏覽量

208419 -

執行器

+關注

關注

5文章

378瀏覽量

19424

發布評論請先 登錄

相關推薦

云計算入門指南教材

有效使用隔離安全標準

centos7安全指南 精選資料分享

Azure云平臺軟件包使用指南

基于云環境的安全機制研究

基于云的安全標準中可用的指南

基于云的安全標準中可用的指南

評論