以色列本·古里安大學的研究人員開發了能躲過安全檢測的擊鍵攻擊,同時也提出了針對這種攻擊的解決方法。

據外媒報道,以色列本·古里安大學(Ben-Gurion University of the Negev, BGU)的網絡安全研究人員開發了名為Malboard的復雜攻擊,在這種攻擊中,受損的USB鍵盤自動生成并發送惡意按鍵,模仿被攻擊用戶的行為。

惡意生成的擊鍵通常與人工輸入不匹配,并且很容易被檢測到。然而,使用人工智能,Malboard攻擊會自動生成具備用戶風格的命令,將按鍵作為惡意軟件注入鍵盤并避開檢測。研究中使用的鍵盤是微軟(Microsoft)、聯想(Lenovo)和戴爾(Dell)的產品。

在這項研究中,30人使用現有的三種檢測工具KeyTrac、TypingDNA和DuckHunt,進行了不同的擊鍵測試。攻擊躲過了檢測的概率在83%到100%。研究人員表示,Malboard在兩種情況下是有效的,一種是遠程攻擊者使用無線進行通信,另一種是內部攻擊者實際操作和使用Malboard。

研究人員對新攻擊開發了檢測模塊。BGU的學生Nitzan Farhi表示,提出的檢測模塊安全可信,除了數據傳輸之外,還基于從側通道資源中測量的信息,包括鍵盤的功耗、擊鍵聲音、用戶對與印刷錯誤的反應能力相關的行為。

Nissim博士補充說,每個提出的檢測模塊都能夠在實驗中100%檢測出惡意攻擊,沒有遺漏,也沒有錯誤警報。將它們結合起來作為一個整體檢測框架,將確保組織不會受到Malboard攻擊和其他擊鍵攻擊的影響。

研究人員建議,復雜的惡意鍵盤可以將惡意活動延遲一段時間,并且許多新的攻擊可以設法避開或禁止安全機制,因此用戶在最初購買和每天使用的鍵盤上都應使用這種檢測框架。

BGU的研究人員計劃擴大其他流行USB設備的研究范圍,包括鼠標的移動、點擊和使用時間。他們還計劃增強輸入錯誤插入檢測模塊,并將其與現有的擊鍵動態機制結合起來,因為這種行為很難復制,可用于用戶身份驗證。

-

網絡安全

+關注

關注

10文章

3193瀏覽量

60209 -

人工智能

+關注

關注

1796文章

47683瀏覽量

240312

原文標題:新擊鍵模仿攻擊利用人工智能來逃避安全檢測

文章出處:【微信號:EAQapp,微信公眾號:E安全】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

嵌入式和人工智能究竟是什么關系?

《AI for Science:人工智能驅動科學創新》第6章人AI與能源科學讀后感

AI for Science:人工智能驅動科學創新》第4章-AI與生命科學讀后感

《AI for Science:人工智能驅動科學創新》第一章人工智能驅動的科學創新學習心得

risc-v在人工智能圖像處理應用前景分析

人工智能ai4s試讀申請

名單公布!【書籍評測活動NO.44】AI for Science:人工智能驅動科學創新

報名開啟!深圳(國際)通用人工智能大會將啟幕,國內外大咖齊聚話AI

利用人工智能改變 PCB 設計

FPGA在人工智能中的應用有哪些?

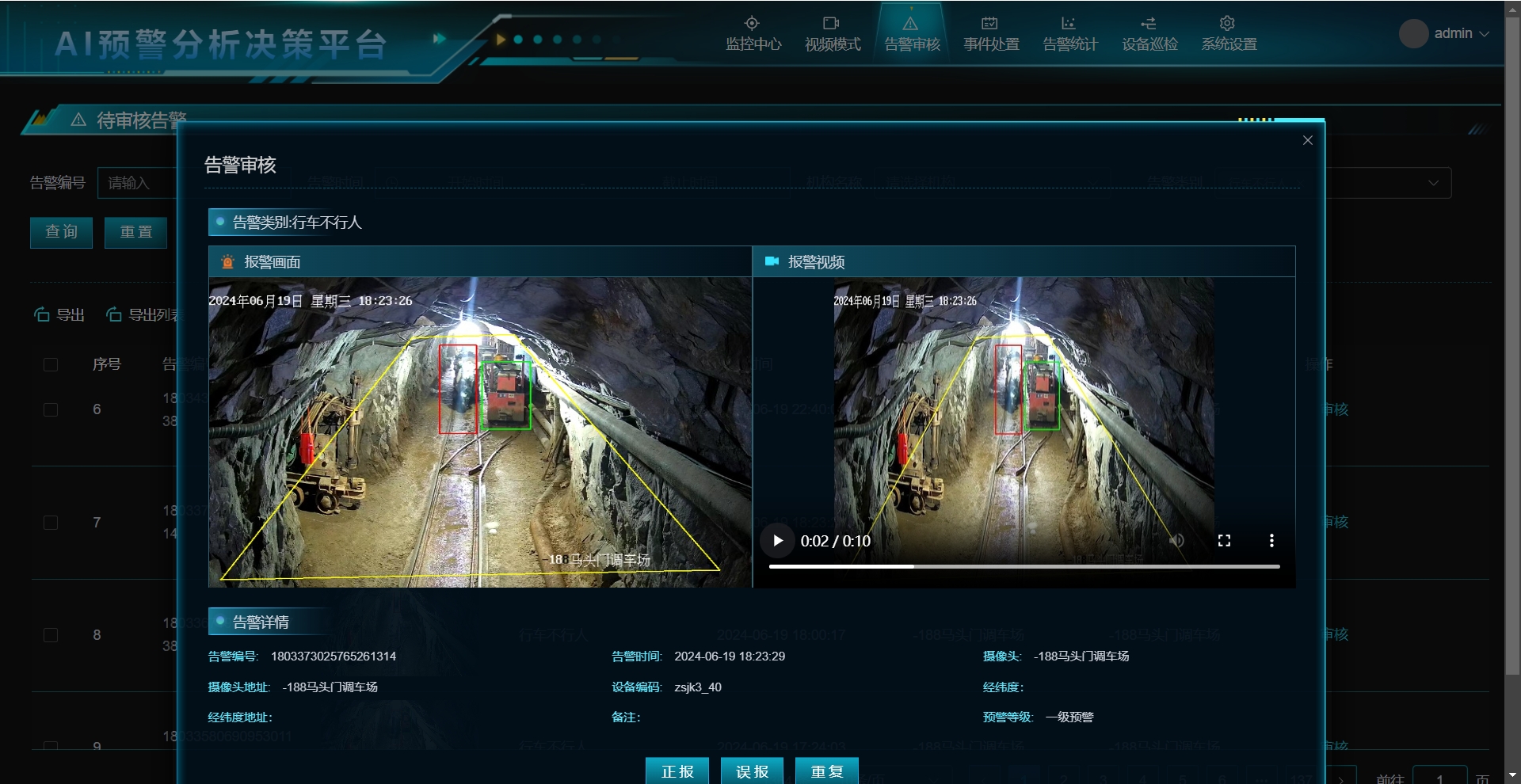

中偉視界:礦山智能化——實時檢測識別井下行人車輛,人工智能賦能高風險作業安全

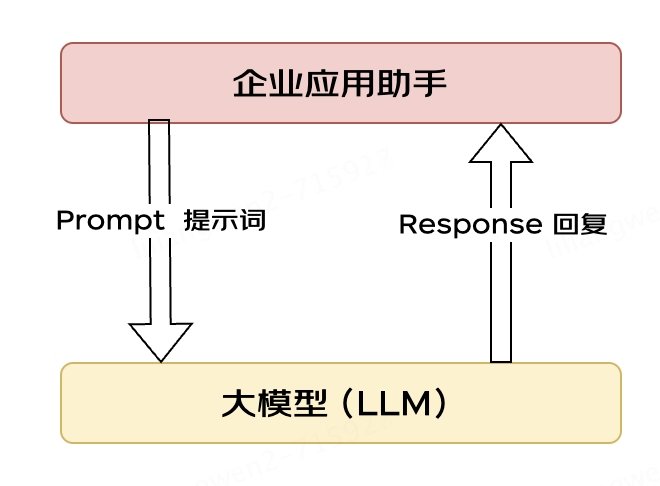

大模型應用之路:從提示詞到通用人工智能(AGI)

新擊鍵模仿攻擊利用人工智能來逃避安全檢測

新擊鍵模仿攻擊利用人工智能來逃避安全檢測

評論